Μια ομάδα ransomware με την ονομασία «Ghost» εκμεταλλεύεται τις ευπάθειες του δικτύου διαφόρων οργανισμών για να αποκτήσει πρόσβαση στα συστήματά τους, σύμφωνα με κοινή συμβουλή που εξέδωσαν πολλές ομοσπονδιακές υπηρεσίες των ΗΠΑ.

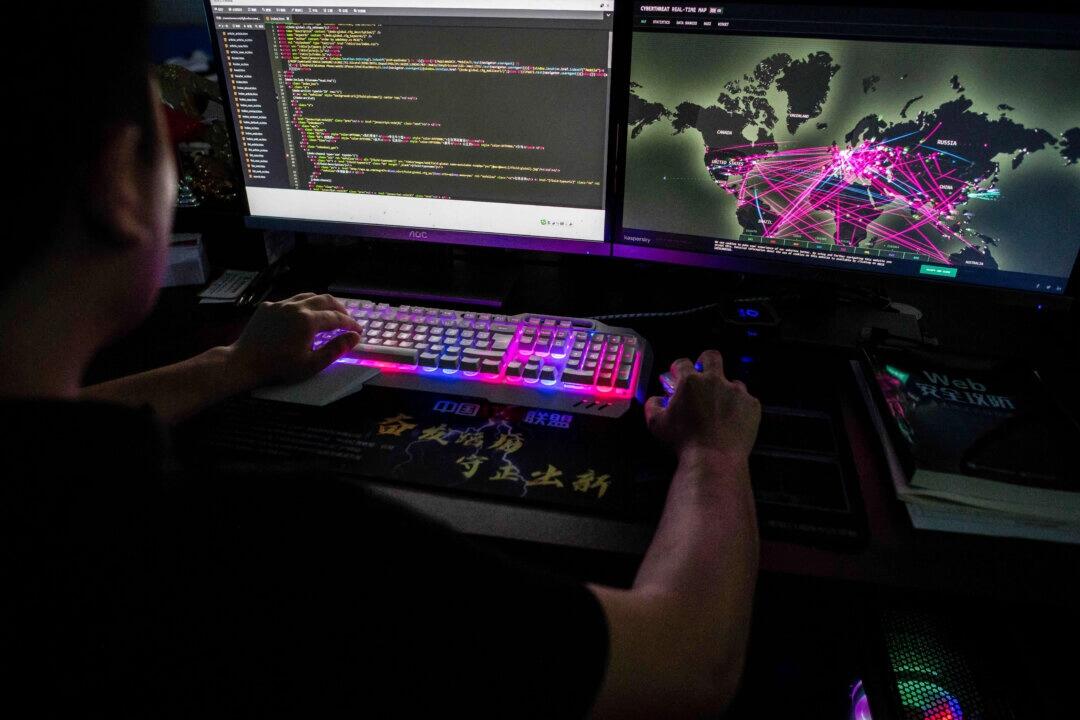

«Από τις αρχές του 2021, οι φορείς του Ghost άρχισαν να επιτίθενται σε θύματα των οποίων οι υπηρεσίες που έχουν πρόσβαση στο διαδίκτυο έτρεχαν ξεπερασμένες εκδόσεις λογισμικού και υλικολογισμικού», αναφέρει η Υπηρεσία Κυβερνοασφάλειας και Ασφάλειας Υποδομών (CISA) στην κοινή συμβουλευτική της 19ης Φεβρουαρίου. «Οι φορείς Ghost, που βρίσκονται στην Κίνα, διεξάγουν αυτές τις εκτεταμένες επιθέσεις με σκοπό το οικονομικό κέρδος».

Οι επιθέσεις έχουν ως στόχο σχολεία και πανεπιστήμια, κυβερνητικά δίκτυα, κρίσιμες υποδομές, εταιρείες τεχνολογίας και παραγωγής, υγειονομική περίθαλψη και αρκετές μικρές και μεσαίες επιχειρήσεις.

«Αυτή η αδιάκριτη στόχευση δικτύων που περιέχουν ευπάθειες έχει οδηγήσει σε παραβίαση οργανισμών σε περισσότερες από 70 χώρες, συμπεριλαμβανομένων οργανισμών στην Κίνα», αναφέρουν στη συμβουλευτική η CISA, το FBI και το Multi-State Information Sharing and Analysis Center.

Οι δράστες-φαντάσματα συνδέονται επίσης με άλλα ονόματα όπως Cring, Crypt3r, HsHarada, Hello, Wickrme, Phantom, Rapture και Strike.

Οι εγκληματίες χρησιμοποιούν δημόσια διαθέσιμο κώδικα για να εκμεταλλευτούν «κοινές ευπάθειες και εκθέσεις» των στόχων τους για να εξασφαλίσουν πρόσβαση σε διακομιστές. Αξιοποιούν ευπάθειες σε διακομιστές που εκτελούν Adobe ColdFusion, Microsoft Exchange και Microsoft SharePoint.

Οι δράστες απειλών χρησιμοποιούν εργαλεία για να «συλλέγουν κωδικούς πρόσβασης ή/και κατακερματισμούς κωδικών πρόσβασης για να τους βοηθήσουν με μη εξουσιοδοτημένες συνδέσεις και κλιμάκωση προνομίων ή για να στραφούν σε άλλες συσκευές του θύματος», αναφέρεται στην προειδοποίηση. Οι επιτιθέμενοι συνήθως περνούν μόνο λίγες ημέρες στα δίκτυα των στόχων τους.

Η συμβουλευτική συνέστησε στους οργανισμούς να επιδιορθώνουν τις γνωστές ευπάθειες του δικτύου εφαρμόζοντας «έγκαιρες ενημερώσεις ασφαλείας» στο υλικολογισμικό, το λογισμικό και τα λειτουργικά συστήματα.

Οι οργανισμοί πρέπει να εκπαιδεύουν τους χρήστες να αναγνωρίζουν τις απόπειρες phishing, αναφέρεται. Οι οντότητες θα πρέπει να εντοπίζουν, να διερευνούν και να εκδίδουν προειδοποιήσεις σχετικά με οποιαδήποτε «μη φυσιολογική δραστηριότητα δικτύου».

«Διατηρούν τακτικά αντίγραφα ασφαλείας του συστήματος που είναι γνωστά και αποθηκεύονται εκτός σύνδεσης ή είναι τμηματοποιημένα από τα συστήματα προέλευσης», προστίθεται στη συμβουλευτική.

«Τα θύματα του ransomware Ghost, των οποίων τα αντίγραφα ασφαλείας δεν επηρεάστηκαν από την επίθεση ransomware, ήταν συχνά σε θέση να αποκαταστήσουν τις λειτουργίες τους χωρίς να χρειαστεί να επικοινωνήσουν με τους φορείς του Ghost ή να πληρώσουν λύτρα».

Προετοιμασία από την Κίνα

Η συμβουλευτική εκδόθηκε στο πλαίσιο μιας συνεχιζόμενης προσπάθειας για την αντιμετώπιση των απειλών ransomware.

Η CISA έχει προειδοποιήσει στο παρελθόν για τις κινεζικές απειλές στον κυβερνοχώρο που αντιμετωπίζουν οι Ηνωμένες Πολιτείες. Οι κινεζικοί κρατικά χρηματοδοτούμενοι κυβερνοπαράγοντες επιδιώκουν να προ-τοποθετηθούν σε δίκτυα πληροφορικής για να πραγματοποιήσουν «διασπαστικές ή καταστροφικές κυβερνοεπιθέσεις» κατά κρίσιμων αμερικανικών υποδομών σε περίπτωση που το Πεκίνο εμπλακεί σε σύγκρουση με την Ουάσινγκτον, αναφέρει ο οργανισμός.

Ο Volt Typhoon, ένας κυβερνοπαράγοντας που χρηματοδοτείται από το Πεκίνο, έχει θέσει σε κίνδυνο τα περιβάλλοντα πληροφορικής αρκετών οργανισμών κρίσιμων υποδομών σε τομείς όπως η ενέργεια, οι μεταφορές, οι επικοινωνίες και τα συστήματα ύδρευσης.

Τον Νοέμβριο, η CISA και το FBI περιέγραψαν λεπτομερώς μια «ευρεία και σημαντική εκστρατεία κυβερνοκατασκοπείας» που διεξήχθη από Κινέζους χάκερ και έθεσε σε κίνδυνο τα δίκτυα αμερικανικών παρόχων τηλεπικοινωνιών.

Οι χάκερ έκλεψαν αρχεία κλήσεων πελατών και ιδιωτικές επικοινωνίες από «περιορισμένο αριθμό ατόμων που εμπλέκονται κυρίως σε κυβερνητικές ή πολιτικές δραστηριότητες».

Ο βουλευτής Mark Green (R-Tenn.), πρόεδρος της Επιτροπής Εσωτερικής Ασφάλειας της Βουλής των Αντιπροσώπων, δήλωσε ότι «η εκμετάλλευση από το Κινεζικό Κομμουνιστικό Κόμμα ευπαθειών σε μεγάλους παρόχους υπηρεσιών διαδικτύου είναι απλώς ο νεότερος συναγερμός που κρούει τον κώδωνα του κινδύνου καθώς το Πεκίνο, η Τεχεράνη και η Μόσχα εργάζονται για να αποκτήσουν στρατηγικά πλεονεκτήματα μέσω της κατασκοπείας, της χειραγώγησης και της καταστροφής στον κυβερνοχώρο».

Πηγή: Zerohedge.com